Parte 1: Che cos'è BitLocker?

BitLocker Drive Encryption, o semplicemente BitLocker, è un software di crittografia introdotto da Microsoft per proteggere i dati degli utenti. Si integra perfettamente nel sistema operativo per impedire ad hacker e criminali informatici di rubare o visualizzare i dati memorizzati sull'unità.

BitLocker consente di scegliere una chiave di crittografia AES a 128 o 256 bit. Combina la tecnologia di crittografia su disco con esclusive funzionalità di gestione delle chiavi.

Che cos'è BitLocker?

Per Windows 7/8/8.1/10/11

Per macOS X 10.10 - macOS 12

Supported OS – Windows

Windows ha rilasciato BitLocker per Windows Vista nel 2007. Avete ricevuto un importante aggiornamento di Windows 10 che include miglioramenti alla tecnologia di crittografia, alle unità dati rimovibili, alle impostazioni aggiornate dei Criteri di gruppo e altro ancora. Questo aggiornamento è stato applicato a Windows 10, 11 e Server 2016 e successivi.

BitLocker è compatibile con:

- Windows Vista e Windows 7: edizioni Ultimate ed Enterprise

- Windows 8 e 8.1: edizioni Pro e Enterprise

- Windows 10 e 11: edizioni Pro, Enterprise e Education

Requisiti di sistema

Oltre alla versione e all'edizione di Windows appropriata, per eseguire BitLocker sono necessari i seguenti requisiti di sistema

- TPM 1.2 o successivo: se il computer non dispone di Trusted Platform Module 1.2 o successivo, è necessario memorizzare la chiave di avvio su un'unità flash o un disco rigido rimovibile.

- Firmware BIOS o UEFI: il computer ha bisogno di uno di questi firmware conformi al Trusted Computing Group (TGC) per garantire una catena di fiducia affidabile all'avvio del sistema. Se il computer non è dotato di TPM e si utilizza un disco rigido esterno o un'unità flash, non è necessario che sia compatibile con il BIOS o l'UEFI.

- Partizioni multiple del disco rigido: sul disco rigido devono essere disponibili almeno due unità. Uno di questi è il file system NTFS, che memorizza i file del sistema operativo e di supporto. La seconda unità è quella in cui si trovano i file necessari per caricare Windows. BitLocker non funziona su questa unità, non deve essere crittografata e richiede la formattazione FAT32 per i dispositivi UEFI o NTFS per i computer con firmware IOS. Dopo aver installato BitLocker, l'unità di sistema deve avere una capacità di almeno 350 MB e 250 MB di spazio libero.

Come si usa BitLocker?

BitLocker è un software facile da usare, integrato in Windows Vista e successivi. È possibile accedervi facendo clic su Pannello di controllo > Sistema e sicurezza > Gestisci opzioni BitTracker.

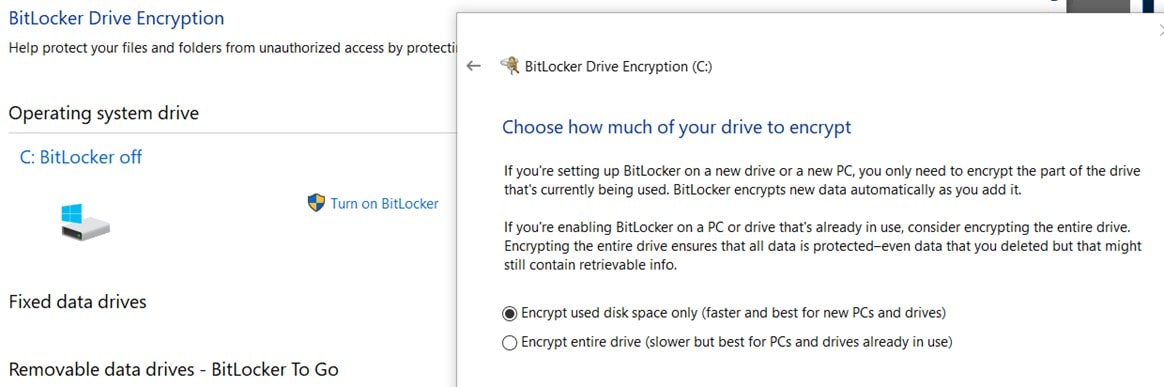

Quando si apre la finestra di BitLocker, fare clic sul collegamento "Attiva BitLocker" per iniziare. Il sistema analizza il computer per verificarne la compatibilità e quindi offre due opzioni per la crittografia dei dati:

- Usa solo lo spazio su disco: un'opzione più veloce, ideale per i nuovi computer o dischi rigidi.

- Spazio disco completo: questa opzione cripta l'intera unità. L'operazione richiede un po' più di tempo, ma è l'opzione migliore per i computer e le unità disco che non sono nuovi di zecca.

Una volta completata la crittografia, i dati presenti sul sistema e quelli archiviati in futuro sono protetti. Con la chiave di decrittazione BitLocker memorizzata sul dispositivo, è possibile avviare il computer come di consueto, ma con la possibilità di richiedere una password durante il pre-avvio.

BitLocker dispone di una funzione chiamata BitLocker to Go che può essere utilizzata per crittografare dischi rigidi esterni e unità USB.

BitLocker FAQs

- Perché sono necessarie due partizioni quando si usa BitLocker?

Affinché BitLocker riesca a crittografare e proteggere i dati sul dispositivo, è necessario che alcuni componenti si trovino su un'unità separata. L'unità di avvio contiene il sistema operativo e i file di supporto e deve essere formattata con il file system NTFS. La seconda unità non può essere crittografata, ma contiene componenti critici, come i file necessari per caricare Windows. Non solo deve essere diversa dall'unità di avvio, ma deve essere formattata in FAT32 o NTFS, a seconda del firmware.

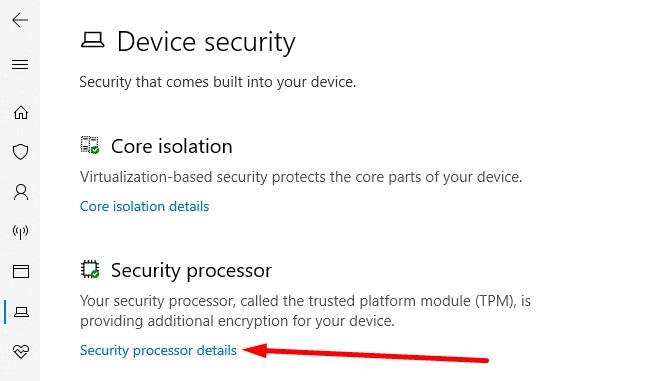

- Quali moduli di piattaforma affidabili (TPM) sono supportati da BitLocker?

Per eseguire BitLocker è necessario che sul computer sia installato TPM 1.2 o successivo. Inoltre, se si dispone di un TPM compatibile, è necessario anche un firmware Trusted Computing Group (TGC), come BIOS o UEFI.

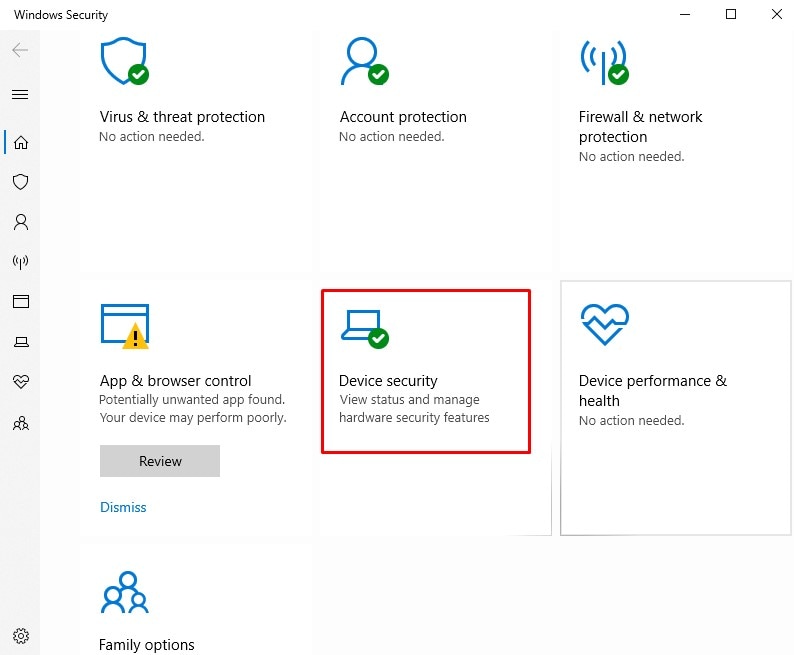

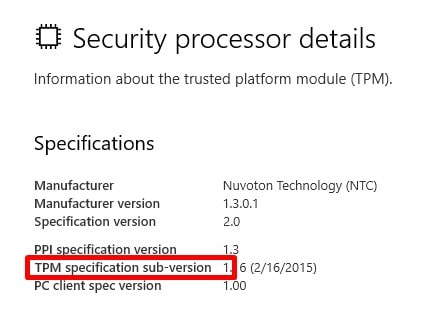

- Come faccio a sapere se PMS è installato sul mio computer?

Passo 1: in Windows 10 o versioni successive, aprire l'app Sicurezza di Windows e fare clic sulla casella Sicurezza dispositivo.

Passo 2: se si dispone di un TPM, sarà elencato nella sezione Processori di sicurezza. È possibile visualizzare il numero di versione del TPM facendo clic sul link Dettagli del processore di sicurezza.

Passo 3: è possibile verificare le specifiche del proprio TPM qui. Se è 1.2 o superiore, dovreste essere in grado di eseguire BitLocker senza problemi.

Per le versioni precedenti di Windows, è possibile visualizzare lo stato del TPM nella sezione Stato quando si apre lo strumento MMC TPM (tpm.msc). Un'altra opzione è quella di eseguire PowerShell e cercare Get-TPM, che visualizzerà le specifiche del TPM. Per eseguire la ricerca con PowerShell è necessario disporre dei privilegi di amministratore.

- BitLocker funziona sui sistemi operativi senza TPM?

Sì, se il PC non è dotato di TPM, è possibile attivare BitLocker tramite un'unità flash USB se si dispone di una chiave di avvio. Il computer ha ancora bisogno del firmware IOS o UEFI, necessario per abilitare l'ambiente di avvio da USB.

A volte potrebbe essere necessario rimuovere la crittografia BitLocker.

- Come si ottiene il supporto del BIOS per il TPM sul computer?

Se il PC non dispone del firmware del BIOS, è necessario contattare il produttore. Richiede un BIOS o un firmware di avvio UEFI conforme al Trusted Computing Group (TCG) che soddisfi i requisiti minimi per funzionare con il bitlocker.

- Quale livello di accesso è necessario per utilizzare BitLocker?

Per attivare, disattivare o modificare le impostazioni di configurazione di BitLocker sul sistema operativo è necessario l'accesso come amministratore di rete o di sistema. Se si utilizza BitLocker to Go su un'unità rimovibile, tutti gli utenti regolari hanno accesso all'attivazione o alla disattivazione della funzione e alla modifica delle impostazioni di configurazione.

- Qual è la sequenza di avvio ideale per un computer con crittografia BitLocker?

Quando si imposta l'ordine di avvio del PC, è necessario assicurarsi che il disco rigido sia il primo componente ad avviarsi. È quindi possibile consentire l'esecuzione di altre unità, come i dischi rigidi esterni o rimovibili, e quindi eseguire i normali software e programmi.

Parte 2: Come funziona BitLocker?

BitLocker funziona con un modulo di piattaforma affidabile (TPM) per proteggere i dati sul sistema operativo o sul disco rigido rimovibile con una forte crittografia. Generare una chiave di recupero unica a prova di manomissione per il disco rigido. Senza la chiave e un PIN specifico, non sarà possibile accedere ai propri dati. È inoltre possibile creare una chiave di recupero come backup in caso di perdita o dimenticanza della password. Si consiglia di conservare questa chiave in un luogo sicuro, lontano dal computer.

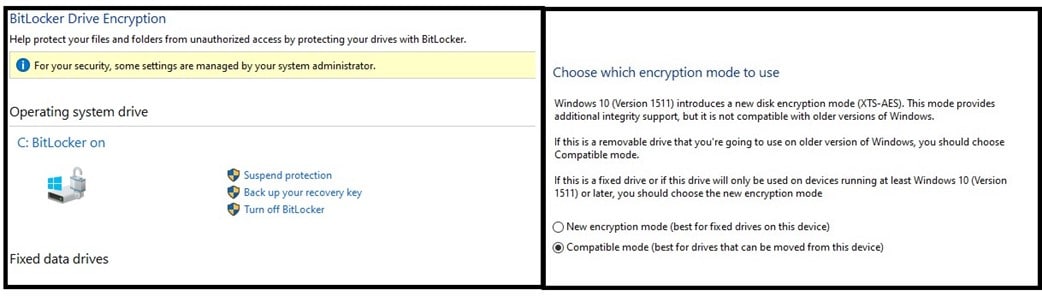

Modalità di crittografia

BitLocker offre tre modalità di crittografia tra cui scegliere:

- Modalità di funzionamento trasparente: BitLocker si collega all'hardware TPM per creare un'esperienza utente trasparente. Una volta completata l'installazione, è possibile avviare il computer senza fare nulla di particolare. La chiave di crittografia è memorizzata sul TPM e decifra il sistema operativo e il codice del caricatore solo se non vengono apportate modifiche al file di avvio iniziale. La chiave di crittografia è memorizzata sul TPM e decifra il sistema operativo e il codice del caricatore solo se non vengono apportate modifiche al file di avvio iniziale.

- Modalità chiave USB: la chiave di crittografia viene memorizzata su un'unità USB. Se non si collega l'unità USB al computer, il sistema operativo non si avvia.

- Modalità di autenticazione utente: prima dell'avvio del computer, gli utenti devono inserire le credenziali di autenticazione, come un PIN o una password, per decifrare il sistema operativo e accedere ai propri dati.

Algoritmi di crittografia multipli

I dati sono crittografati con Advanced Encryption Standard (AES). È possibile utilizzare 128 o 256 bit, che determinano la lunghezza della chiave di crittografia. Entrambe le opzioni sono estremamente potenti, sicure e quasi impossibili da violare.

Se si utilizza BitLocker su Windows 10 o versioni successive, è possibile scegliere una crittografia ancora più avanzata, nota come algoritmo di crittografia XTS-AES.

Protezioni per chiavi BitLocker

Se la chiave non è protetta, il numero di bit di crittografia non ha importanza. BitLocker utilizza le seguenti misure di sicurezza per proteggere la chiave di ripristino.

- TPM: un TPM garantisce una radice di fiducia e protegge la chiave di ripristino BitLocker.

- PIN: creare un codice PIN numerico sicuro da inserire durante la fase di pre-avvio. Funziona insieme al TPM.

- Codice di accesso avanzato: richiede agli utenti di inserire un codice di accesso alfanumerico per sbloccare la chiave. Funziona insieme al TPM.

- Chiave di avvio: caricare la chiave di crittografia su un disco rigido rimovibile o su una chiavetta USB. Non è necessario un TPM perché il motorino di avviamento funzioni.

- Password di recupero: genera un codice di 48 cifre per accedere ai dati quando il computer è in modalità di recupero. Se il tastierino numerico non funziona in modalità di ripristino, è possibile utilizzare i tasti funzione F1 - F10 per inserire la password di ripristino.

- Chiave di ripristino: caricare la chiave di ripristino su un dispositivo esterno o rimovibile. È possibile utilizzare questa funzione per recuperare i dati crittografati da qualsiasi volume BitLocker. Ci sono alcuni modi per trovare la chiave di ripristino: attraverso l'account Microsoft, una chiavetta USB o l'amministratore di sistema.

Per saperne di più: Cos'è il PIN/password di BitLocker e come si cambia?

Parte 3: Differenze tra BitLocker e la crittografia del file system (EFS)

BitLocker e File System Encryption (EFS) sono entrambi strumenti di sicurezza sviluppati da Microsoft per criptare e proteggere i dati memorizzati sul computer. Entrambi i programmi utilizzano una crittografia sicura, ma funzionano in modo molto diverso.

Per utilizzare EFS, è necessario aggiungere file e cartelle alla coda di crittografia uno alla volta. È utile se si desidera proteggere solo alcuni file, anche se è necessario regolare le impostazioni avanzate per ciascun file.

BitLocker è un software di crittografia completa dell'unità ed è possibile creare un'unità BitLocker. Cifra automaticamente l'intero disco rigido o il sistema operativo e viene eseguito semplicemente in background. Se è necessario rimuovere la crittografia, è possibile formattare l'unità crittografata con bitlocker, ma questa opzione non è disponibile con EFS.

Un'altra grande differenza è che BitLocker funziona con un TPM, mentre EFS non richiede alcun hardware speciale, rendendolo più accessibile sui computer più vecchi.

BitLocker è integrato in Windows, il che lo rende incredibilmente facile da configurare e utilizzare. Esso EFS è un'altra caratteristica del file system NTFS che richiede una maggiore configurazione per essere installata correttamente.

I due programmi di crittografia possono lavorare insieme per fornire una soluzione di protezione dei dati altamente sicura.

Parte 4: Sicurezza dei dati BitLocker - BitLocker è sicuro?

La domanda principale è: anche se disponete di una crittografia AES a 128 o 256 bit, di chiavi di sicurezza, di un TPM e di protezioni per tutti coloro che accedono ai vostri dati, un hacker o un criminale informatico esperto può accedere ai vostri dati?

Secondo le fonti di Microsoft, non ci sono vulnerabilità backdoor in BitLocker. Ciò significa che le agenzie governative o le forze dell'ordine non hanno modo di costringere o obbligare Microsoft o un amministratore di sistema a dare loro accesso ai dati degli utenti.

Noted Security Concerns

Sebbene non esistano vulnerabilità backdoor ufficiali, nessun sistema è sicuro al 100%. All'inizio del 2008, un team di ricerca sulla sicurezza online ha pubblicato un rapporto sugli "attacchi cold start". Un modo per un hacker di aggirare la crittografia completa del disco fornita da BitLocker avviando il sistema operativo da un'unità disco rimovibile collegata a un computer e a un sistema operativo diversi. Il contenuto della memoria pre-avvio è stato quindi scaricato sul nuovo dispositivo e i dati sono stati resi accessibili.

Un professore dell'Università di Princeton ha pubblicato un documento con due raccomandazioni per la protezione dei dati.

- Se non si ha il controllo fisico del computer, spegnerlo. Non si tratta semplicemente di mettere a riposo il dispositivo, ma di spegnerlo completamente.

- Configurare sempre il software di crittografia in modo che si avvii solo con una password inserita manualmente dal proprietario del dispositivo.

Nel novembre 2015 Microsoft ha rilasciato un aggiornamento per risolvere una grave vulnerabilità. Alcuni hacker hanno trovato il modo di aggirare il processo di autenticazione della chiave di crittografia utilizzando un centro di distribuzione delle chiavi Kerberos dannoso. Affinché l'attacco abbia successo, l'hacker deve avere accesso fisico al computer, far parte del dominio di rete e non disporre di password o unità flash USB di protezione.

Data Loss

Uno dei problemi principali che possono verificarsi con BitLocker è l'eliminazione o la perdita involontaria di dati. La causa più comune di perdita di dati BitLocker è la formattazione accidentale di un disco rigido, di un'unità USB o di un'altra unità esterna. È necessario trovare un modo per recuperare i file dalle unità crittografate con BitLocker, altrimenti i dati memorizzati nell'ambiente crittografato andranno sostanzialmente persi. Un'altra forma di perdita di dati è la perdita di password e chiavi di recupero. Esistono diversi metodi per sbloccare BitLocker senza password o chiave di recupero.

The Bottom Line

Se state cercando una soluzione sicura e facile da usare per proteggere i dati sul vostro disco rigido, BitLocker fa al caso vostro. Il software di crittografia completa del disco è integrato in Windows Vista e versioni successive se si dispone di un TPM 1.2 o successivo. Esiste una serie di misure di sicurezza per impedire agli utenti non autorizzati di accedere ai vostri dati, tra cui un codice di recupero di 48 cifre.

100% sicuro e download gratuito

100% sicuro e download gratuito